你有没有想过,那些在网络上神秘出现的加密货币,是怎么被一些不法分子轻易获得的?没错,说的就是那些让人闻风丧胆的“僵尸加密货币”。今天,就让我带你一探究竟,揭开这些加密货币背后的秘密。

一、僵尸加密货币的诞生

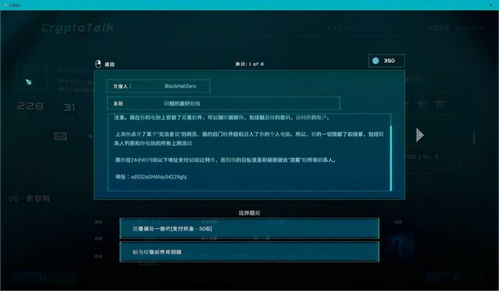

僵尸加密货币,顾名思义,就是那些通过恶意软件、黑客攻击等手段,悄无声息地侵入你的电脑、手机等设备,然后偷偷挖矿的加密货币。这种加密货币的获取方式,可谓是“无本之木,无源之水”,但却让一些不法分子赚得盆满钵满。

二、恶意软件的“僵尸”之路

那么,僵尸加密货币是如何通过恶意软件获得的呢?让我们来一探究竟。

1. 伪装成合法程序:恶意软件通常会伪装成合法程序,比如浏览器插件、办公软件等,一旦你下载并安装,它就会悄无声息地潜伏在你的设备中。

2. 劫持主机:恶意软件会通过启动恶意容器劫持主机,然后在容器内安装masscan扫描工具和Docker工具包。

3. 传播与挖矿:部署nginx和cloud组件用于传播与挖矿,搜索其他存在漏洞的Docker API并重复感染循环。

4. 隐蔽持久化:恶意软件会在受感染容器内创建并监控version.dat文件,既避免重复感染又确保持久化。

5. 大规模扫描感染:通过masscan工具,恶意软件会生成并扫描随机/16 IPv4子网,寻找暴露2375端口的Docker主机。

三、僵尸加密货币的“金库”

那么,这些通过恶意软件获得的僵尸加密货币,究竟藏在哪里呢?其实,它们的“金库”就在那些不法分子的电脑里。

1. 加密硬编码的钱包:恶意软件内含加密硬编码的钱包和节点配置,这些钱包就是不法分子存放僵尸加密货币的地方。

2. 节点配置:节点配置可以帮助不法分子将僵尸加密货币发送到指定的地址,从而实现资金的转移。

3. 持续挖矿:恶意软件会持续占用容器资源进行挖矿,让不法分子源源不断地获得僵尸加密货币。

四、防范措施

面对这些僵尸加密货币,我们该如何防范呢?

1. 安装杀毒软件:定期更新杀毒软件,及时清除恶意软件。

2. 谨慎下载软件:不要随意下载不明来源的软件,尤其是那些伪装成合法程序的恶意软件。

3. 加强网络安全:定期检查网络设备的安全设置,确保网络安全。

4. 提高警惕:对于不明链接、邮件等,要提高警惕,避免上当受骗。

僵尸加密货币的获取方式虽然神秘,但只要我们提高警惕,加强防范,就能有效地避免成为它们的受害者。让我们一起守护网络安全,远离僵尸加密货币的威胁吧!